1. 특정 IP에서 tcp 패킷중 23번 포트로 접속하는 패킷을 파기하자.

iptables -A INPUT -p tcp -s [특정 IP주소] --dport 23 -j DROP

2. 특정 IP에서 tcp 패킷 중 23번 포트로 접속하는 패킷을 거부하자.

iptables -A INPUT -p tcp -s [특정 ip주소] --dport 23 -j REJECT

3. Chain에 정의된 모든 규칙을 삭제

iptables -F

4. 웹 서버로 들어오는 패킷 허용

iptables -A INPUT -p tcp --dport 80 -j ACCEPT

iptables -A INPUT -p tcp --dport 443 -j ACCEPT

HTTP: 80번 PORT

HTTPS:443번 PORT

5. 특정한 IP에서 들어오는 ICMP 패킷을 차단.

iptables -A INPUT -p icmp -s 1.1.1.1 -j DROP

6. 설정한 iptables 정책을 /etc/iptables.roul 파일에 저장하라.

iptables-save > /etc/iptables.roul

vi /etc/iptables.roul

7. 신뢰할 만한 IP에 대한 패킷 모두 허용

iptables -A INPUT -s [ip 주소] -j ACCEPT

8. 신뢰할 만한 IP 대역에 대한 들어오는 패킷 모두 허용.

iptables -A INPUT -s [IP 주소/서브넷 마스크] -j ACCEPT

9. 기본 INPUT Chain 정책을 ACCEPT로 변경.

iptables -A INPUT -j ACCEPT

10. 특정 IP에서 들어오는 ICMP 패킷을 차단하고 LOG를 남겨보자.

iptables -A INPUT -p icmp -s [ip주소] -j LOG

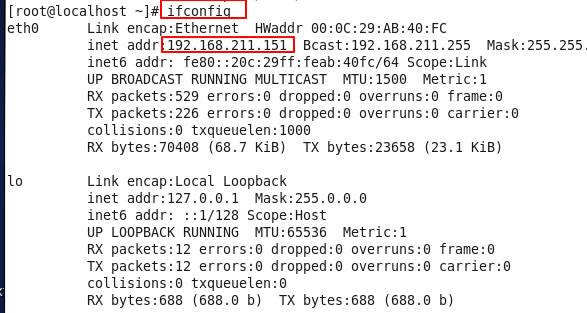

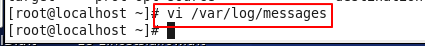

로그 확인

cat /var/log/messages

'LINUX 운영체제 보안' 카테고리의 다른 글

| CentOS crontab을 이용한 이메일 보내기. (0) | 2019.11.18 |

|---|---|

| CentOS telnet 설정 하기 (0) | 2019.11.12 |

| CentOS traceroute 명령어 (0) | 2019.11.12 |

| CentOS ping 무응답 설정 (0) | 2019.11.12 |

| 파일암호화 - 비대칭키 암호화 생성 방법 (0) | 2019.10.28 |

댓글