적절한 인증과정이 없이 중요정보(계좌이체 정보, 개인정보 등)를 열람(또는 변경)할 때 발생하는 보안약점이다. 대표적인 예로는 URL 점핑이 있다. URL 점핑이란 보호 되지 않은 페이지들을 찾아내기 위해서 추측되는 링크와 임의 대입 기법을 통해서 접근을 하는 방식이며, 정상적인 인증 과정을 거치지 않고 인증 우회의 방식으로 많이 사용되는 공격 기법이다.

1. 적절한 인증절차 없이 회원가입하기.

1. 일단 회원가입을 하도록 하자.

2. 회원가입 URL주소를 알기위해 일단 정상적인 정보를 입력 후 접근한다.

3.회원가입 URL주소를 알아넀다 다시 메인 페이지로 돌아가자.

4.메인 페이지로 돌아가 URL주소 창에 회원가입 URL주소를 입력후 URL점팡을 사킨다.

5. 그 결과 성명/주민번호를 인증하지 않고 회원가입에 성공하였다.

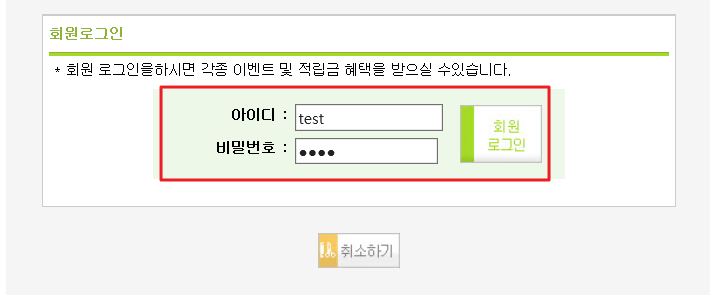

6.적절한 인증없이 회원가입을 한 계정으로 로그인에 성공했다.

2. 이미 가입된 주민등록번호로 중복 회원가입하기

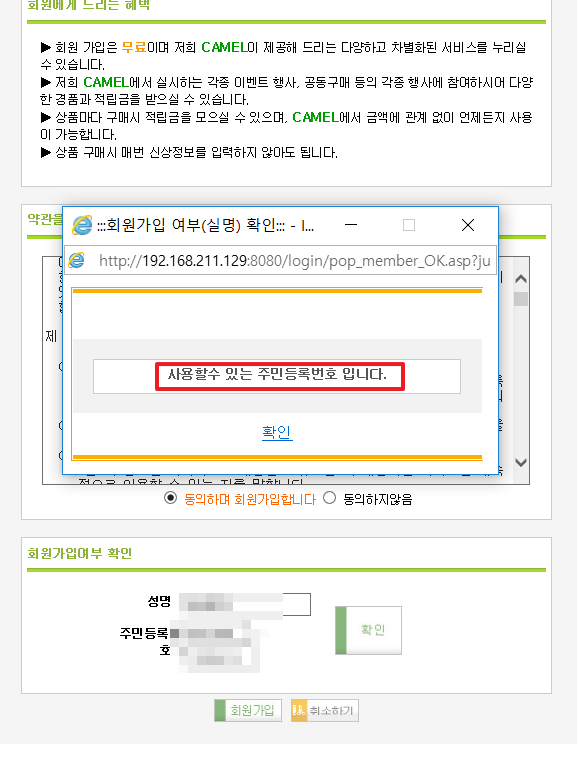

1.먼저 이미 가입을 한 사용자 정보를 입력해 보았다. 하지만 이미 가입되어 있는 주민등록본호라고 한다.

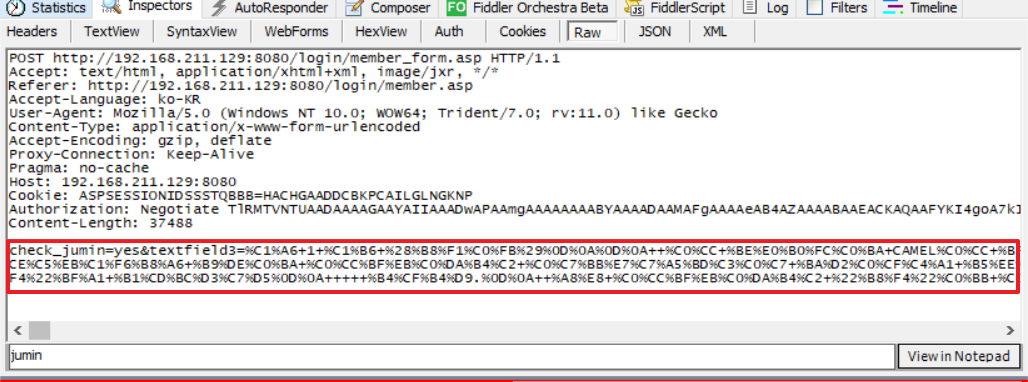

2.프록시로 해당 요청값을 잡아보았다. jumin1/jumin2에 해당 사용자 주민번호가 나와있다.

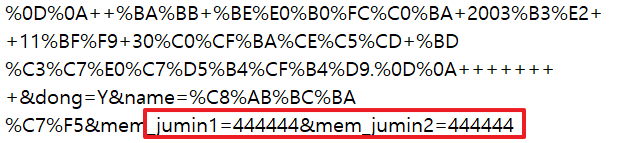

3.해당 주민번호를 아무 번호나 입력해준다.

4.그 결과 이미 가입된 주민번호로 회원가입이 가능했다.

3. 유효하지 않은 주민번호로 회원가입하기

1.먼저 유효한 주민번호를 입력한다.

2. 그 다음 프록시를 잡은 상태에서 회원가입 창을 클릭한다. 그러면 요청값에 check_jumin값이 잡힌다. 이걸 복사해서 메모장에 옮겨보자.

3.메모장에 해당 요창값을 옮긴 후 맨아래를 보니 jumin1/jumin2의 값이 보였다. 이 부분에다 유효치 않은 주민번호로 바꾼다.

4. 그 결과 유효하지 않은 주민번호로 회원가입에 성공한걸 알 수 있다.

'웹 취약점 분석' 카테고리의 다른 글

| 파일 다운로드 취약점 (0) | 2019.10.04 |

|---|---|

| 불충분한 인가-강제 게시글수정 (4) | 2019.10.04 |

| Paramiter 변조 취약점(이론편). (0) | 2019.10.03 |

| SQL Injection(취약한 컬럼수 찾기) (0) | 2019.10.02 |

| SQL Injection(Union based SQL Injection 실습) (0) | 2019.10.02 |

댓글